近年、サプライチェーンを狙ったサイバー攻撃が増加しており、企業のセキュリティ対策強化が急務となっています。こうした状況を受け、経済産業省は2026年度の制度開始を目指し、「サプライチェーン強化に向けたセキュリティ対策評価制度」の構築を進めています。

本制度が導入されると、取引先のセキュリティ対策状況を客観的に把握できるようになり、サプライチェーン全体の安全性向上が期待されます。本記事では、制度の背景や内容、企業が取るべき対応のポイントについて解説いたします。

セキュリティ対策評価制度の背景

サプライチェーンを通じたセキュリティインシデントが増加する中、すべての企業において適切なセキュリティ対策の実施が求められています。しかし、対策に必要なリソースが限られていることや、自社のリスクを踏まえた対策実施のハードルが高いことが課題となっています。

サプライチェーンや委託先を狙った攻撃の増加

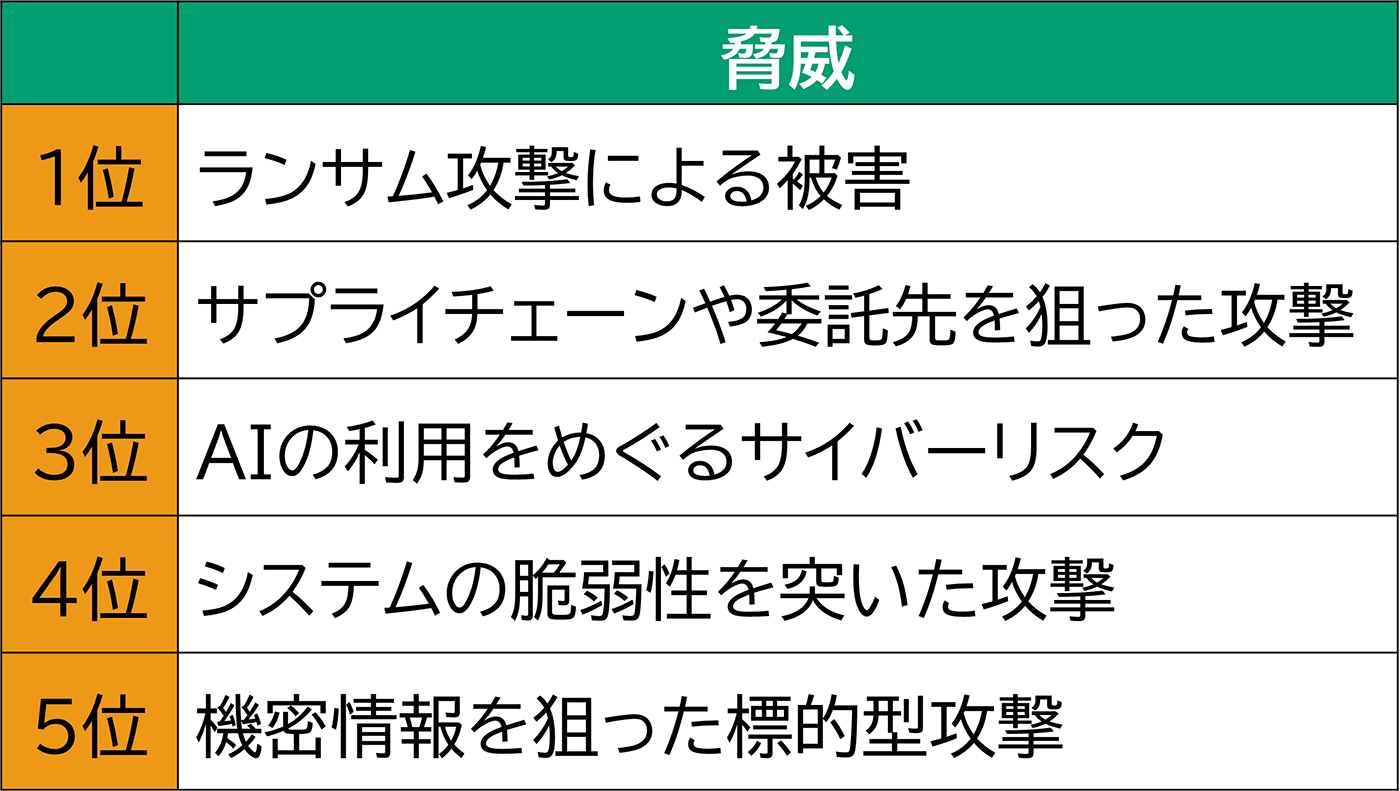

IPA(独立行政法人情報処理推進機構)が発表した「情報セキュリティ10大脅威 2026」(※1)では、「サプライチェーンや委託先を狙った攻撃」が2位にランクインしました。この脅威は8年連続で選出されており、企業にとって深刻な課題となっています。

サプライチェーン攻撃が継続的に選出される背景には、セキュリティ対策が手薄な中小企業を狙った攻撃が依然として有効な手段であること、また、企業間のデジタル連携が進む中で攻撃対象となる接続点が増加していることが挙げられます。

攻撃者にとって、大企業に直接侵入するよりも、セキュリティ対策のレベルが比較的低い取引先や委託先を経由する方が容易であるため、この攻撃手法は今後も続くと考えられます。

攻撃者はセキュリティ対策が手薄な取引先や委託先を狙い、そこを踏み台にして本来のターゲット企業へ侵入を試みます。

例えば、セキュリティ対策が不十分な委託先企業のシステムに侵入し、その企業が納品するソフトウェアにマルウェアを混入させたり、委託先が保有する発注企業へのアクセス権限を悪用したりするなど、間接的にターゲット企業のネットワークに侵入したりする手口が確認されています。

このような攻撃を防ぐには、自社だけでなくサプライチェーン全体でのセキュリティ対策が重要です。そのため、取引先や委託先に対しても、セキュリティ対策状況の定期的な確認や監査を実施し、サプライチェーン全体のリスクを低減させることが求められます。

セキュリティ対策評価制度の目的

現状、企業は様々な取引先からセキュリティ対策状況の確認を受ける際、それぞれ異なる基準での確認を求められ、対応が負担になっています。また、発注企業側も受注企業側(取引先や委託先)の対策状況を外部から客観的に判断することが困難な状況です。

こうした課題に対して、セキュリティ対策評価制度を導入することで、以下の効果が期待されます。

- 対策レベルが可視化され、取引先間で相互に確認しやすくなる

- 自社に必要な適切なセキュリティ対策の決定や、発注企業に対する対策状況の説明が容易になる

- サプライチェーン・リスクを低減し、社会全体の対策水準が向上する

仕入先・自社・販売先の間で評価や対策状況が共有されることで、サプライチェーン全体のセキュリティ強化につながります。

セキュリティ対策評価制度の内容

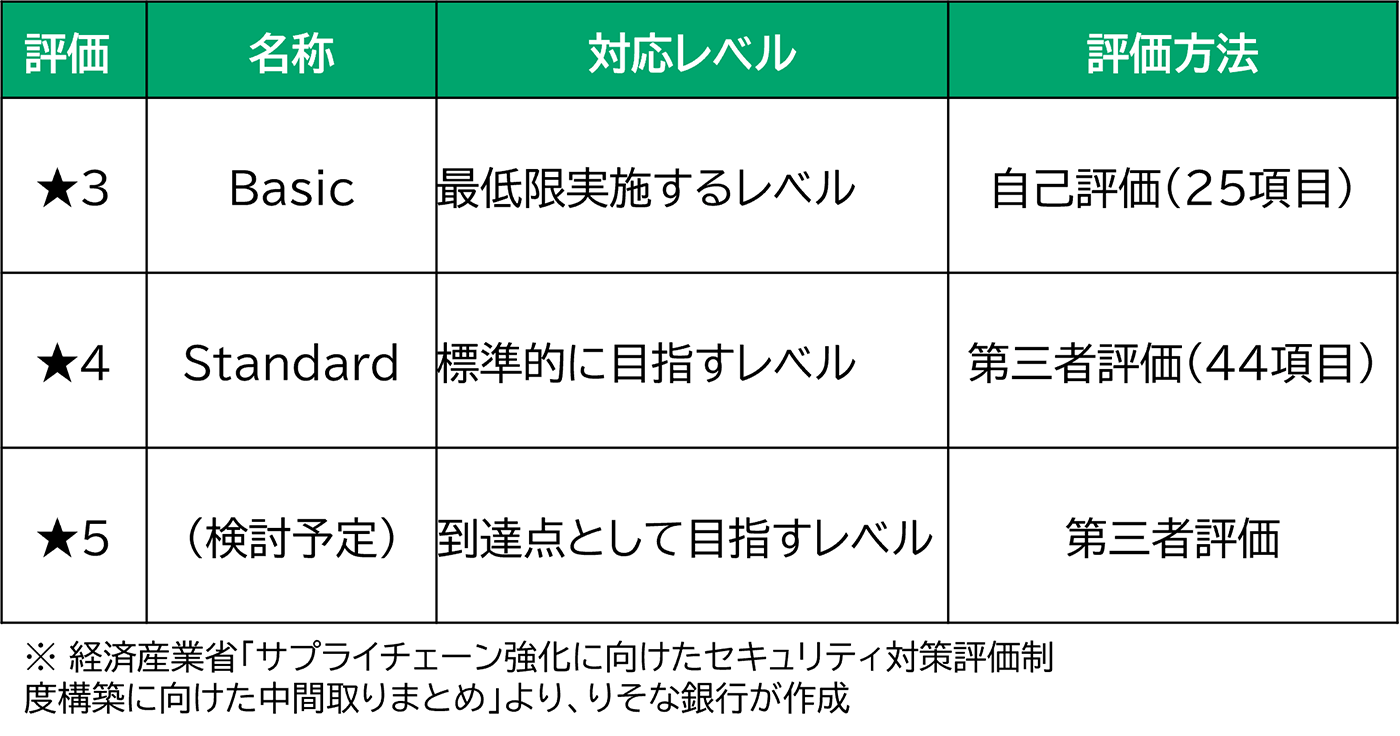

経済産業省が2025年4月に公表した「サプライチェーン強化に向けたセキュリティ対策評価制度構築に向けた中間取りまとめ」(※2)によると、本制度では企業のセキュリティ対策レベルを★3〜★5の3段階で評価することが検討されています。なお、★1~★2については、先行する自己評価制度「SECURITY ACTION」で定義されています。「SECURITY ACTION」とは、中小企業自らが情報セキュリティ対策に取り組むことを自己宣言する制度で、IPAが2017年から運用しています。

★3は自己評価方式で、情報処理安全確保支援士等の資格者による助言を受けながら評価を行います。自社内に資格者がいない場合は、社外の専門家に依頼することも想定されています。

★4は認定を受けた評価機関による第三者評価が原則となり、1年ごとに自己評価を実施し、更新時には再度第三者評価が必要です。

セキュリティ対策評価制度を活用するメリット

本制度を活用することで、発注企業・受注企業の双方にメリットがあります。以下では、主な3つのメリットについて解説いたします。

サプライチェーンの取り組み状況を可視化できる

本制度の活用により、取引先のセキュリティ対策状況を★の段階で客観的に把握できるようになります。従来は、取引先ごとに異なるセキュリティチェックリストや独自の基準に対応する必要があり、発注企業・受注企業の双方に大きな負担がかかっていました。

制度導入後は、★3や★4といった共通の基準で対策状況を確認できるため、発注企業はスムーズにリスク判断が可能です。また、受注企業も自社の取り組みを効率的に説明できるようになり、取引先からの様々な確認依頼への対応負担が軽減されます。不足している対策についても可視化されるため、改善すべきポイントが明確になるでしょう。

セキュリティ対策の底上げにつながる

本制度では、サプライチェーン全体として最低限実施すべき対策レベル(★3)が明確に定義されます。この基準を満たすことで、サプライチェーン全体のセキュリティ対策の底上げにつながります。

特に中小企業においては、セキュリティ対策に必要なリソース(人材・予算・ノウハウ)が限られているケースも少なくありません。自社のリスクを踏まえて適切な対策を実施することが困難な場合もあります。

本制度が示す具体的な対策項目に沿って取り組むことで、何をすべきかが明確になり、効率的にセキュリティ対策を進めることが可能です。サプライチェーン全体で一定水準以上の対策が実施されれば、攻撃者にとっての侵入口を減らす効果が期待できます。

企業評価の向上につながる

自社のセキュリティ対策状況が可視化され、★3や★4の評価を取得することで、取引先からの信頼獲得につながります。特に、金融・クレジット業界や自動車・半導体業界では、取引先に一定のセキュリティ水準を求める動きが強まっており、評価取得が取引継続や新規取引開始の条件となる可能性も考えられるでしょう。

制度開始後は、評価を取得した企業が公表されることも想定されています。セキュリティ対策に積極的に取り組む企業として認知されることは、ビジネス上の差別化や信頼向上につながります。不足している対策を明確にして改善を進めることは、サイバー攻撃による被害リスク低減に欠かせない要素であるとともに、自社の企業価値向上につながる重要な取り組みです。

セキュリティ対策評価制度対応のポイント

2026年度の制度開始に向けて、企業は今から準備を進めることが重要です。ここでは、制度対応に向けた具体的なポイントを解説いたします。

★3と★4のどちらを目指すか基準の確認

まず、自社がどの評価段階を目指すべきかを確認する必要があります。経済産業省の中間取りまとめでは、以下の基準が示されています。

- 発注者の重要な機密情報が取引先のIT基盤で取り扱われる場合 → ★4

- 取引先の事業中断が自社業務に許容できない遅延をもたらす場合 → ★4

- 取引先の環境から発注者の内部システムへの接続が可能な場合 → ★4

- 上記のいずれにも該当しない場合 → ★3

自社の取引状況やシステム接続の有無を確認し、取引先から求められる評価段階を把握することが第一歩となります。複数の取引先から異なる要求がある場合は、最も高い水準に合わせて対応を検討しましょう。

求められる対策の例

★3と★4では、それぞれ求められる対策項目が異なります。主な対策例は以下のとおりです。

【★3で求められる対策の例】

- セキュリティ対策状況の定期的な棚卸し・見直し

- ハードウェア・OS・ソフトウェア・ネットワーク情報の一覧作成

- インシデント発生時の対応に関する教育・訓練の実施

- 適切なバックアップの実施

- ネットワーク接続やデータ転送の監視

【★4で求められる追加対策の例】

- 重要な機密情報を取り扱う取引先のセキュリティ対策状況の把握

- 情報機器・システムの保管データの適切な暗号化

- ログの取得と定期的なレビュー

- ハードウェア・ソフトウェアの状態や挙動の監視

自社の現状と要求事項を比較し、不足している対策を洗い出すことが重要です。

継続的に制度の基準を満たす対応が必要

評価の取得はゴールではなく、継続的に制度の基準を満たす対応が必要です。★3は有効期間が1年間のため、毎年の更新に向けて遵守状況を自己評価し、専門家の助言を受けるプロセスが求められます。

★4は有効期間が3年間ですが、1年ごとに自己評価を実施して評価機関に提出する必要があります。更新時には再度第三者評価を受けなければなりません。

セキュリティ対策は一度実施すれば終わりではなく、新たな脅威への対応や体制の維持・改善を継続的に行うことが重要です。社内にセキュリティ担当者を配置し、定期的な見直しを実施できる体制を整えておくことをお勧めいたします。

最新情報のチェックと内容の把握

本制度は現在「中間取りまとめ」として公表されている段階であり、2026年度の制度開始を目指して、実証事業や制度運営基盤の整備が進められています。今後、要求事項や評価基準、評価スキームが確定していく予定です。

2025年12月26日には制度構築方針(案)が公表され、パブリックコメント手続(意見公募)が開始されました。(※3)2026年度末頃(2027年3月頃)に★3・★4の運用開始が見込まれています。また、★5については2025年度以降に具体的な検討が開始される予定となっています。

経済産業省やIPAの発表を定期的に確認し、最新情報を把握しておくことが重要です。制度の詳細が固まる前から準備を進めることで、制度開始後にスムーズな対応が可能になるでしょう。

まとめ

サプライチェーンを狙ったサイバー攻撃が増加する中、経済産業省は2026年度の制度開始を目指して「サプライチェーン強化に向けたセキュリティ対策評価制度」の構築を進めています。本制度により、企業のセキュリティ対策状況が★3〜★5の段階で可視化され、取引先間での確認が容易になります。

制度対応に向けては、自社が目指すべき評価段階の確認、現状の対策状況と要求事項のギャップ分析、そして継続的な改善体制の構築が重要です。制度開始まで残り1年弱となった今、早めの準備に着手することをお勧めいたします。セキュリティ対策の強化は、自社を守るだけでなく、取引先からの信頼獲得にもつながります。

(※1)IPA 独立行政法人情報処理推進機構「情報セキュリティ10大脅威 2026」(2025年1月29日発表)

(※2)経済産業省「サプライチェーン強化に向けたセキュリティ対策評価制度構築に向けた中間取りまとめ」(2025年4月14日公表)

(※3)経済産業省「『サプライチェーン強化に向けたセキュリティ対策評価制度に関する制度構築方針(案)』(SCS評価制度の構築方針(案))を公表しました」(2025年12月26日公表)

りそなBiz Actionではこれらの資料もご用意しております。ぜひご活用ください。